So schützen Sie Windows vor RDP Bruteforce-Angriffen

RDP Security Toolbox

RDP Security Toolbox ist ein einfaches und zuverlässiges Dienstprogramm zum Schutz von Windows Server und Standard-Windows-Computern vor Brute-Force-Angriffen über die Protokolle RDP und FTP

- Rating

- (3)

- (0)

- (0)

- (0)

- (0)

Wie kann ich den RDP-Port und den Fernzugriff über RDP sichern? Gehen Sie folgendermaßen vor, um einen Windows Server oder einen normalen Windows-Computer vor Angriffen über das RDP-Protokoll zu schützen:

- Herunterladen RDP Security Toolbox https://recoverytoolbox.com/download/RDPSecurityToolboxInstall.exe

- Installieren Sie das Programm und führen Sie es aus

- Aktivieren Sie die Lizenz, um IP-Adressen von Angreifern automatisch zu blockieren

- Das Programm arbeitet als Dienst und identifiziert in Echtzeit die IP-Adressen von Bots, die RDP-Ports angreifen

- Die RDP Security Toolbox fügt selbstständig CIDR-Adressen von Angreifern in die Windows-Firewall-Regeln ein, um eingehende Verbindungen von bösartigen Subnetzen zum RDP-Port vollständig zu blockieren

Warum RDP Security Toolbox?

- Vollständige Automatisierung

Bei der kostenpflichtigen Version genügt es, das Programm zu installieren und die Lizenz zu aktivieren. Das System fügt dann angreifende IP-Adressen zu den Firewall-Regeln für den Ausschluss hinzu.

- Flexible Anpassung

Sie können das Programm an Ihre IT-Infrastruktur und Ihre lokalen Sicherheitsrichtlinien anpassen.

- Gleichzeitiger Schutz von RDP- und FTP-Ports

Die RDP Security Toolbox schützt den Remote-Desktop und das FTP-Protokoll.

- Arbeitet im Hintergrund

Installieren und vergessen: RDP Security Toolbox arbeitet diskret nach dem Installieren und vergessen-Prinzip, aber das Programm blockiert zuverlässig alle verdächtigen Hackerangriffe.

- Benutzerfreundlichkeit

Die Programmschnittstelle ist für Administratoren mit jeder Ausbildungsstufe im Bereich Cybersicherheit konzipiert.

Anmerkungen:Wenn Sie keine Lizenz haben, müssen Sie Firewall-Regeln manuell hinzufügen, um jeden Schritt zu bestätigen. Mit einer kostenpflichtigen Lizenz geschieht alles automatisch: Unerwünschte IP-Adressen werden sofort auf die Sperrliste gesetzt, und Sie sparen Zeit und Nerven.

Warum sollte der RDP-Port geschützt werden?

Remote Desktop Development (RDP) ist ein unverzichtbares Tool für die Verwaltung von Servern und normalen Windows-Computern. Aus diesem Grund ist es ein Ziel für Angreifer und Hacker. Viele Unternehmen sind dazu übergegangen, Remote-Mitarbeiter mit Hilfe von Remotedesktop und Windows Terminal Server als universelle Lösung zu einem erschwinglichen Preis arbeiten zu lassen. In letzter Zeit sind Tools zum automatisierten Knacken von RDP-Passwörtern in mehreren Threads erschienen. Ein solches Remote-Desktop-Passwort-Cracking automatisiert die Arbeit der Hacker. Dadurch werden RDP Server oder Windows Terminal Server noch stärker gefährdet. Hier sind die wichtigsten Schwachstellen:

- Bruteforce-Angriffe: Angreifer erzwingen Anmelde-/Kennwortpaare, um über das RDP-Protokoll Zugriff auf das System zu erhalten.

- Offene Ports: Wenn Sie den Standardport (3389) für RDP verwenden und ihn nicht ändern, können Angreifer Ihren Windows Server oder Windows Terminal Server leichter entdecken und angreifen.

- Schwache Sicherheitsstufen: Falsche Sicherheitseinstellungen, veraltete Protokolle und überholte Windows-Sicherheitsrichtlinien ohne Updates machen das System angreifbar.

- Cyber-Bedrohungen der realen Welt: Indem sie sich Zugang zu Ihrem Windows Server oder Windows Terminal Server verschaffen, können Angreifer Daten stehlen, Ransomware installieren oder das gesamte System übernehmen.

RDP-Sicherheit ist unerlässlich, um Datendiebstahl zu verhindern und die interne Sicherheit und Geschäftskontinuität zu gewährleisten.

So funktioniert die RDP Security Toolbox

Intelligente Erkennung von Angreifer-IP-Adressen

Das Programm verfolgt erfolglose Versuche, über den RDP-Port auf Windows zuzugreifen. Es identifiziert IP-Adressen, von denen aus solche Versuche unternommen wurden. Eine solche IP-Adresse wird blockiert, wenn eine Reihe von erfolglosen Anmeldungen auftritt. Insbesondere wird der CIDR-Bereich der IP-Adressen des Besitzers dieses Internet-Subnetzes blockiert.

Wenn ein potenzieller Brute-Force-Angriff auf einen RDP-Port erkannt wird, wird RDP Security Toolbox:

- Erfasst die Quelle des Angriffs (IP und oder CIDR-Subnetz)

- In der Vollversion wird es sofort zur Windows-Firewall hinzugefügt

So werden weitere Verbindungsversuche über das RDP-Protokoll von einem Eindringling automatisch von der Windows-Firewall blockiert.

Für Demo-Benutzer ist nur die Erkennung von IP-Adressen verfügbar. Der Administrator muss sie dann selbst in die Firewall eingeben. Dieser Ansatz leistet jedoch gute Arbeit, um Windows vor kompromittierten RDP- und FTP-Ports und -Protokollen zu schützen.

Zusätzlicher FTP-Schutz

Zusätzlich zu RDP kann das Programm auch Brute-Force-Angriffe auf FTP-Server blockieren. Dies ist besonders nützlich, wenn Sie Dateien auf einem Server verwalten und jedes Risiko eines Hackerangriffs über das FTP-Protokoll ausschließen möchten.

Die wichtigsten Funktionen und Vorteile der RDP Security Toolbox:

- Automatischer Schutz von RDP-Ports

Installieren und vergessen: Das Programm kümmert sich um die routinemäßige Überwachung und Blockierung von angreifenden IP-Adressen.

- Anpassbare Regeln

Administratoren können den Dienst anpassen, um lokale Sicherheitsanforderungen zu erfüllen, die Grenzen für Fehlversuche zu ändern usw.

- Detaillierte Berichte und Protokolle

Das Programm führt detaillierte Statistiken über Remote-Desktop-Anmeldeversuche und blockierte IPs, was die Untersuchung von Vorfällen und bösartigen Angriffen erleichtert.

- Benutzerfreundlichkeit

Die intuitive Oberfläche und die flexiblen Einstellungen machen die RDP Security Toolbox auch für unerfahrene Benutzer zugänglich.

- Skalierbarkeit

Geeignet sowohl für einen einzelnen Server als auch für ein großes Unternehmensnetzwerk.

Empfehlungen für sicheren RDP-Zugang

Die Verwendung der RDP Security Toolbox ist nur ein Teil einer umfassenden Sicherheitsstrategie.

Bitte beachten Sie die folgenden Empfehlungen:

- Ändern Sie den Standard-RDP-Port

Der Standardport ist 3389. Wenn Sie ihn ändern, verringern Sie das Risiko von Port-Scans und nachfolgenden Cyber-Angriffen auf den RDP-Port.

- Aktivieren der Authentifizierung auf Netzwerkebene (NLA)

Diese zusätzliche Authentifizierungsstufe hilft dabei, nicht autorisierte Verbindungen auszusortieren, bevor das Passwort eingegeben wird.

- Starke Passwörter

Vermeiden Sie einfache Kombinationen und verwenden Sie eindeutige Kennwörter für verschiedene Server.

- Zwei-Faktor-Authentifizierung (2FA)

Erschweren Sie es Angreifern mit SMS-Codes oder Einmal-Passwort-Generatoren.

- Regelmäßige Aktualisierungen

Aktualisieren Sie Windows- und RDP-Clients rechtzeitig, um bekannt gewordene Sicherheitslücken zu schließen.

- Eingehende Verbindungen überwachen

Überwachen Sie fehlgeschlagene Anmeldeversuche. Die RDP Security Toolbox zeigt Ihnen, woher die Angriffe kommen.

Warum die RDP Security Toolbox?

- Erweiterte Sicherheitsmechanismen

Echtzeit-Betrieb mit schneller Blockierung von Bedrohungen.

- Einfacher Einsatz

Download, Installation, Grundkonfiguration - und der Schutz ist bereits aktiviert.

- Umfassender Ansatz

Schützt nicht nur RDP, sondern auch FTP und bietet damit eine ganzheitliche Cybersicherheitsstrategie.

- Hohe Effizienz

Das Tool widersteht erfolgreich den fortschrittlichsten Brute-Force-Angriffen auf Passwörter und RDP.

Kontrolle und Sicherheit von RDP-Verbindungen

Ein Remote-Desktop ist zwar praktisch, aber ihn ungeschützt zu lassen, ist inakzeptabel. Unabhängig davon, wie viele Server Sie verwalten, reduziert die RDP Security Toolbox das Hackerrisiko erheblich und schützt Ihre Infrastruktur vor wachsenden Cyberbedrohungen.

Wenn Sie sich fragen: Wie sicher ist RDP? Wie schütze ich den Fernzugriff? oder Was ist RDP im Zusammenhang mit Cybersicherheit? Es hängt alles davon ab, wie gut Sie Ihre Abwehrmaßnahmen konfigurieren. Die RDP Security Toolbox sowie bewährte Sicherheitspraktiken (Firewall-Regeln, sichere Passwörter, Updates usw.) sind der Schlüssel zur Stabilität Ihrer Daten und Ihres Systems.

RDP Security Toolbox führt alle diese Aktionen automatisch aus. Wenn die angegebene Anzahl fehlgeschlagener Versuche überschritten wird (standardmäßig drei), fügt das Programm der Firewall neue Regeln hinzu. Es blockiert alle eingehenden Verbindungen von verdächtigen IP-Adressen und Subnetzen über TCP- und UDP-Protokolle auf dem RDP-Port.

Wenn Sie Zeit sparen und Ihre Infrastruktur absichern wollen, sollten Sie die RDP Security Toolbox mit dieser Aufgabe betrauen. Schützen Sie Ihre Server und Computer vor Brute-Force-Angriffen und schlafen Sie ruhig in dem Wissen, dass Ihr System rund um die Uhr sicher bewacht ist.

Systemvoraussetzungen:

- Windows 98/Me/2000/XP/Vista/7/8/10/11 oder Windows Server 2003/2008/2012/2016 und höher

FAQ-Wiki:

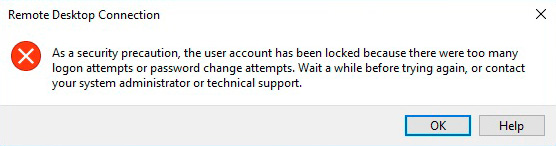

Aus Sicherheitsgründen wurde das Konto gesperrt, weil zu viele Anmeldeversuche oder Passwortänderungen stattgefunden haben. Bitte warten Sie eine Weile, bevor Sie es erneut versuchen, oder wenden Sie sich an Ihren Administrator oder den Support.

Antwort:

Dies bedeutet, dass Ihr Server durch Brute-Force-Kennwörter angegriffen wird. Wenn die Anzahl der Fehlversuche einen bestimmten Schwellenwert erreicht, sperrt Windows das Konto.

So lösen Sie das Problem:

- Sie können sich bei diesem Server per RDP über ein anderes Konto oder über Fernverwaltungsprogramme wie AnyDesk oder TeamViewer anmelden.

- Öffnen Sie den Event Viewer.

- Suchen Sie im Abschnitt Windows-Protokolle von | Sicherheit nach Audit-Fehlern-Ereignissen.

- Suchen Sie die IP-Adresse des Angreifers im Feld Quellnetzwerkadresse.

- In der Windows-Firewall blockieren Sie diese IP-Adresse oder dieses Subnetz (CIDR) für alle eingehenden Verbindungen zum RDP-Port, die TCP- und UDP-Protokolle verwenden.

- Heben Sie die Sperrung des Windows-Kontos auf, nachdem Sie alle IP-Adressen oder Subnetze gesperrt haben, von denen die Angriffe ausgingen.

RDP Security Toolbox kaufen:

Persönliche

für persönliche Benutzung zu nicht-kommerziellen Zwecken

Geschäftliche

für legale Benutzung in Unternehmen, kommerzieller und Regierungsumgebung

Standortlizenz

für Benutzung auf mehreren Computern eines Kunden (bis zu 100 elektronischen Geräten) in einem oder mehreren Gebäuden

- Eine E-Mail mit einem Registrierungscode und Anweisungen zum Aktivieren dieses Codes wird dem Benutzer unmittelbar nach der Zahlungsbestätigung gesendet.

- Eine E-Mail mit einem Registrierungscode wird von mehreren verschiedenen Mailservern gesendet, um zu verhindern, dass Nachrichten in SPAM-Filtern angezeigt werden. Dementsprechend eine mögliche Vervielfältigung von Registrierungsschreiben, die in der Mailbox des Benutzers eingegangen sind.

- Um den Registrierungscode zu aktivieren, müssen Sie die Anwendung in Windows unter einem Benutzer mit Administratorrechten ausführen.

- Die Anzahl gleichzeitig aktivierter Personal (Persönlicher) Business (Geschäftlicher) oder Site (Standortlizenz) Lizenzen darf nicht die Anzahl der gekauften Lizenzen überschreiten.

- Wir verkaufen unsere Programme über folgende Registrierungsdienste PayPro Global. Deswegen wird in den Zahlungsdokumenten nicht Recovery Toolbox, sondern die entsprechende Firma angegeben.

Der gekaufte Registrierungsschlüssel ist gültig für alle Versionen von RDP Security Toolbox.

Zahlungsdienste:

PayPro Global (PayPro Global, Inc., 250 The East Mall street, Etobicoke, ON Canada, M9B 0A9) ist das am schnellsten wachsende eCommerce-Unternehmen, das maßgeschneiderte Lösungen entwickelt, mit denen Software-Hersteller Software leicht und effektiv online verkaufen können. PayPro Global unterstützt mehr als hundert Währungen, alle großen Kreditkarten und vielfältige Bezahloptionen. PayPro Global bietet 24 Stunden am Tag und 7 Tage die Woche einen effizienten Kundenservice und bietet Kunden mit besonderen Anforderungen persönliche Aufmerksamkeit.

Kundenbewertungen und Rating:

Gut

Guter Service

Eine ausgezeichnete Anwendung, ich verwende sie bei der Arbeit, da ich oft über RDP arbeite. Früher wurde das Konto aufgrund von Angriffen auf RDP ständig gesperrt, jetzt gibt es seit mehr als einem Monat keine Probleme, ich beobachte es weiterhin.